Stadig vekk hører man om ransomware, enten det er store bedrifter som Garmin som har fått nettverket sitt infisert, eller virus som WannaCry som sprer seg rundt i verden. Men hva er egentlig ransomware?

Et program som vil ha penger

Ransomware, eller på godt norsk løsepengevirus, er omtrent som det høres ut som: et virus som krever løsepenger. Mer spesifikt løsepenger for at du skal få tilbake filene dine. Teknisk sett trenger det ikke nødvendigvis å være et virus i ordets rette forstand, da det samme ordet gjerne også (egentlig feilaktig) brukes om andre typer ondsinnet programvare, i dette tilfellet ondsinnet programvare som krypterer filene dine og krever betaling for å gi dem tilbake til deg.

Når ransomware-programmet først har infiltrert maskinen din, vil det med en gang begynne å kryptere filene dine, som regel uten å gi noe som helst slags forvarsel. Som regel merker du det først når programmet er ferdig (og krever løsepenger), eller har kryptert en fil du holder på å bruke. De ulike programmene varierer, men de smarteste begrenser seg til å kryptere dokumenter og filer i brukermappene, og hopper over filene til andre programmer som du uansett enkelt kunne ha reinstallert. Slik unngår de også lettere å bli oppdaget.

Hvis løsepengeviruset bruker en unik krypteringsnøkkel for hver infisering, blir denne sendt til den som står bak programmet. De aller fleste nyere ransomware-programmer bruker unike nøkler, for ellers kunne man ha dekryptert filene igjen ved å finne nøkkelen hardkodet i programmets filer. Det er imidlertid verdt å merke seg at slett ikke alle faktisk sender krypteringsnøkkelen tilbake, det kommer helt an på hvilke intensjoner personen bak programvaren har, og hvor ærlig denne er. Flere løsepengevirus har ikke faktisk noen funksjon for å dekryptere filene igjen, og dette gjør jo prosessen betydelig enklere for de som lager disse programmene. Imidlertid gjør det også sjansen for å få tilbake filene betydelig mindre.

Datamaskiner blir infisert

Akkurat hvordan du får ondsinnet programvare varierer, men noen stikkord her kan være virus, orm og trojaner. Dette er alle ulike måter å spre ondsinnet programvare på. Både virus og ormer er i stand til å spre seg fra en maskin til en annen av seg selv, men forskjellen er at ormer kan gjøre dette uten at brukeren trenger å gjøre noe som helst. Dette skjer gjerne ved å utnytte sårbarheter i datanettverk. Ransomware kommer gjerne også i form av en trojaner (også kalt trojansk hest), og forkler seg som vanlige, uskyldige filer. For eksempel kan vedlegg i eposter inneholde ondsinnet programvare som ransomware. Det er også fullt mulig for en dataorm å bruke samme teknikk som en trojaner for å infisere en datamaskin, for deretter å spre seg selv videre.

Jeg har fått ransomware…

Når du først har fått ransomware på maskinen din, er det i praksis ikke mulig å bli kvitt. Det er heller ikke så stor sjanse for å få tilbake filene som er lagret på maskinen, for moderne kryptografi er i praksis uknekkelig om den implementeres riktig. Den mest pålitelige måten å bli kvitt et løsepengevirus på er rett og slett å reinstallere operativsystemet. Tilsvarende gjelder for å få tilbake filene, den eneste sikre løsningen er å gjenopprette fra en sikkerhetskopi. Bare pass på at du er kvitt ransomware-infeksjonen først, så ikke sikkerhetskopien blir kryptert også!

Man skulle kanskje tro at å betale løsepenger ville vært løsningen, det er jo tross alt det som er hele poenget med et løsepengevirus. Men som alltid er det ikke så enkelt. En del av problemet er altså at du aldri er sikker på at du faktisk får filene tilbake, siden slett ikke alle som lager ransomware faktisk lagrer nøklene som brukes til krypteringen. De mer seriøse aktørene, om man kan bruke det uttrykket i dette tilfellet, har nok noe å tjene på å gjøre ting grundig, men i de fleste tilfeller er det bare snakk om noen som vil tjene noen raske penger. Ofte krever de jo såpass mye løsepenger at det kan ansees som en suksess om kun et fåtall faktisk betaler. WannaCry krevde en betaling tilsvarende 300 dollar, som egentlig er relativt lavt, mens andre angrep rettet mot større bedrifter krever alt fra 200 000 dollar til 1 million eller mer, avhengig av antall infiserte maskiner. Og så lenge opphaveren til løsepengeviruset har mottatt løsepengene sine, gir denne blaffen i om du har fått filene tilbake eller ikke. Det er ikke akkurat en lovlig handel hvor du kan klage til Forbrukerrådet på at du ikke fikk det du betalte for.

Pixabay License

Dette leder oss også over til det siste punktet: Når du betaler løsepengene støtter du kriminelle. Som jeg allerede har nevnt trengs det bare at et par personer skal betale for at ransomware-opphaveren kan anse operasjonen som en suksess. Og hvis du såpass enkelt og uten risiko hadde hatt mulighet til å tjene tusenvis av kroner, hadde du ikke forsøkt å gjøre det igjen? Selv hvis én enkelt person betaler, medvirker det direkte til at andre havner i samme situasjon. I noen tilfeller kan det faktisk være ulovlig bare det å betale, spesielt hvis myndighetene har iverksatt sanksjoner mot personene bak. I tillegg kan det faktisk ende opp med å koste deg mer å betale, spesielt hvis du er en stor bedrift med et stort datanettverk. Så lenge du har et valg, bør du derfor alltid la være å betale!

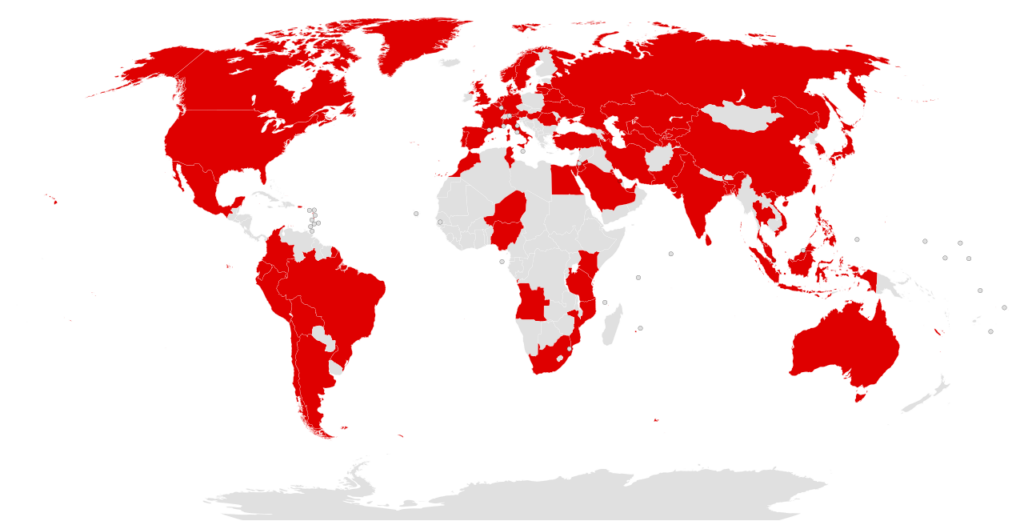

WannaCry, et globalt dataangrep

Et godt eksempel på ransomware som spredte seg stort, er WannaCry. Dette er et navn som er gitt til et verdensomspennende dataangrep i 2017 forårsaket av en ransomware-dataorm. Denne ormen utnyttet en sårbarhet i SMB-protokollen i Windows, en protokoll som blant annet brukes til deling av filer og skrivere. Sårbarheten, som ble gitt navnet EternalBlue, ble oppdaget av NSA og var en del av deres database med hittil ukjente sårbarheter de kunne bruke til å hacke datamaskiner, som en del av etterretningstjenesten i USA. Den kunne etter hvert brukes på alle versjoner av Windows fra og med Windows 2000 til og med Windows 10. Dette gjorde det mulig for WannaCry-ormen å infisere alle Windows-datamaskiner i et nettverk, for så å kryptere innholdet på disken.

CC BY-SA 3.0

Microsoft hadde fikset sårbarheten tidligere samme år, men langt fra alle bedrifter hadde installert denne sikkerhetsoppdateringen. Det sier noe om alvoret i situasjonen at Microsoft slapp en slik sikkerhetsoppdatering til samtlige Windows-versjoner siden Windows XP (som kom i 2001), hvorav flere som ikke egentlig lenger mottok oppdateringer. WannaCry infiserte trolig over 200 000 datamaskiner i over 150 land (inkludert flere sykehus i Storbritannia), og forårsaket skader estimert til å koste over 8 milliarder dollar. Fortsatt er svært mange datamaskiner sårbare for EternalBlue. WannaCry, samt nyere og mer avanserte ransomware-programmer skaper fortsatt problemer for bedrifter rundt om i verden. Det sier noe om viktigheten av å installere sikkerhetsoppdateringer!

Sikter seg inn på større bedrifter

Slett ikke alle ransomware-produsenter tar sikte på å infisere flest mulig datamaskiner over hele verden. Det er blitt stadig vanligere å målrettet infisere en bestemt bedrift, som man vet har mulighet til å betale store penger. Nettopp det skjedde med GPS- og treningsklokkeprodusenten Garmin i slutten av juli i år. Flere at Garmins tjenester var utilgjengelige i nærmere en uke, som følge av målrettet angrep med et ransomware-program kalt WastedLocker. Siden WastedLocker er blant de løsepengevirusene som har implementert krypteringen riktig, er eneste løsningen for å få filene tilbake å betale løsepengene. Det var dette Garmin gjorde, på tross av at kravet til løsepenger skal ha vært på 10 millioner dollar. Det antas at den russiske hackergruppen EvilCorp står bak både angrepet og WastedLocker-programmet, en gruppe som flere ganger tidligere har hanket inn store summer på dataangrep. Lederen for gruppen er ettersøkt av FBI, med en dusør på 5 millioner dollar. Finansdepartementet i USA har iverksatt sanksjoner mot gruppen, og det antas at Garmin potensielt kan vente seg solide bøter for å (riktignok ufrivillig) støtte denne gruppen finansielt.

Var dette et interessant dypdykk i temaet ransomware? Er slike innlegg noe du vil ham er av? Noe du lurer på, som jeg ikke fikk med, eller du vil fortelle? Kontakt meg på sosiale medier, med kontaktskjemaet, eller ved å legge igjen en kommentar.

Har du lyst til å lese flere forklarende innlegg? Ta gjerne en titt på Hva er streaming?, hvor jeg forklarer hvordan streaming-teknologi fungerer. Jeg har også forklart forskjellen på DPI og PPI, hvis det høres mer interessant ut.

En kommentar om “Hva er ransomware?”